Vor einiger Zeit bin ich über einen Artikel von Ben Balter gestolpert, in dem er beschreibt, wie er sein Heimnetzwerk für maximale Privatsphäre und Sicherheit aufgebaut hat. Der Artikel ist technisch tief, gut durchdacht – und hat mich direkt inspiriert. Wer meinen Blog kennt, weiß: So etwas lässt mich nicht kalt. Ich musste das selbst umsetzen.

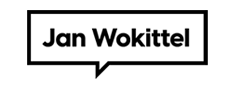

Das Ergebnis: Ein laufendes Pi-hole in meinem Netzwerk. Und ich bin schlicht begeistert.

Was ist Pi-hole überhaupt?

Pi-hole ist ein DNS-Sinkhole – vereinfacht gesagt ein kleiner Server, der alle DNS-Anfragen im Netzwerk abfängt und bekannte Werbe-, Tracking- und Malware-Domains einfach blockiert. Bevor ein Gerät überhaupt eine Verbindung zu einer dubiosen Domain aufbauen kann, antwortet Pi-hole mit einem schlichten „Nein“. Kein Request, keine Verbindung, kein Problem.

Das Schöne daran: Pi-hole läuft netzwerkweit. Nicht nur im Browser, nicht nur auf einem Gerät – sondern für alles, was im Netzwerk hängt. Vom Smartphone über den Smart TV bis hin zur Glühbirne.

Hardware: Der Raspberry Pi 2 B aus dem Keller

Man braucht für Pi-hole keine teure Hardware. Ich hatte noch einen alten Raspberry Pi 2 B im Keller stehen – jahrelang ungenutzt, ein bisschen Staub drauf, aber sonst tadellos. Genau das Richtige für diesen Use Case. Pi-hole ist so schlank, dass selbst diese ältere Hardware völlig ausreicht.

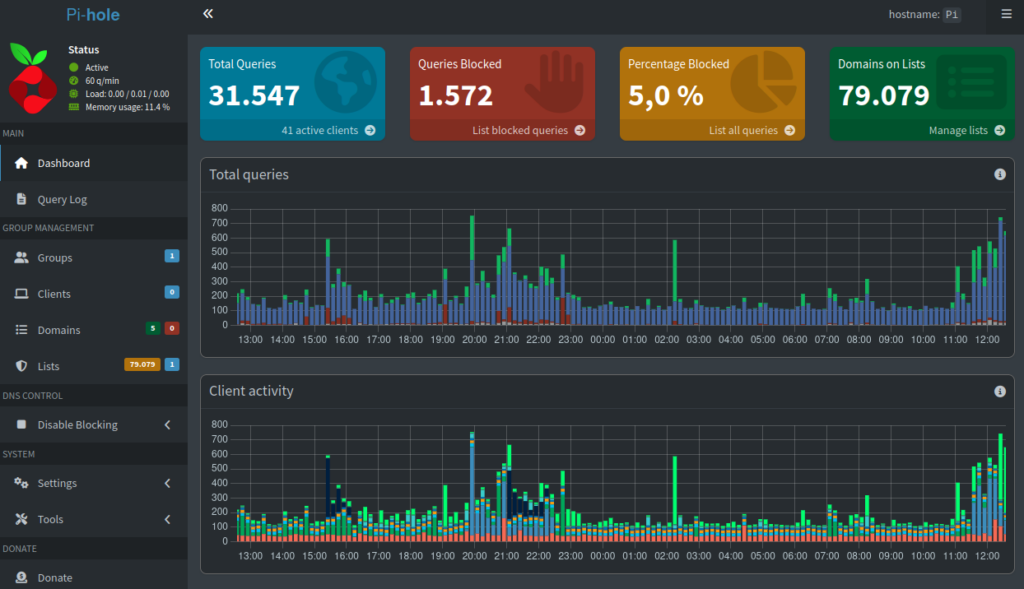

Damit das Ganze auch optisch in meinen Serverschrank passt, habe ich kurzerhand eine Halterung am 3D-Drucker gedruckt. Das ist für mich einfach das Schöne an einem gut ausgestattetem Heimlabor: Man kann schnell und pragmatisch Lösungen bauen, die wirklich passen – im wahrsten Sinne des Wortes. Der Pi sitzt jetzt sauber und ordentlich im Rack, als wäre er immer dort gewesen.

Anfängliche Probleme – die Konfiguration fordert Geduld

Ich will nicht verschweigen, dass die ersten Stunden nach dem Einschalten nicht ohne waren. Pi-hole blockiert standardmäßig recht aggressiv, und das merkt man schnell, wenn plötzlich Dienste den Geist aufgeben, die vorher problemlos liefen.

- Shelly-Umgebung: Meine gesamte Shelly-Infrastruktur – Schalter, Rauchmelder – funktionierte auf einmal nicht mehr. Die Shellys kommunizieren mit ihren Cloud-Servern, und genau diese DNS-Einträge wurden zunächst geblockt. Lösung: Die entsprechenden Server mussten in Pi-hole auf die Whitelist.

- Prusa Drucker: Auch mein Prusa-Drucker streikte. PrusaConnect und die zugehörige Cloud-Anbindung kamen nicht mehr durch. Auch hier: Whitelisting der relevanten Domains, und alles lief wieder.

- Prowlarr und Servarr: Wer wie ich ein *Arr-Stack betreibt, wird das kennen. Prowlarr und Co. müssen auf externe Indexer zugreifen, und genau diese Indexer-Domains werden von Quad9 – meinem gewählten DNS-Upstream – als potenziell gefährlich eingestuft und gefiltert. Auch hier musste ich manuell whitelisten.

Der initiale Aufwand ist real. Aber nach dieser Einrichtungsphase läuft es stabil – und die Fehlersuche ist inzwischen zur Routine geworden: Wenn ein Dienst plötzlich nicht mehr funktioniert, schaue ich zuerst ins Pi-hole-Log. In neun von zehn Fällen liegt es genau dort.

Gesteigerte Nutzerzufriedenheit – was sich wirklich verändert hat

Nach den anfänglichen Kinderkrankheiten merkt man sehr schnell, warum das alles den Aufwand wert war.

- Keine Werbung mehr. Wirklich, keine. Nicht auf Webseiten, nicht in Apps. Das klingt banal, aber der Unterschied im Alltag ist enorm. Man vergisst gar, wie viel Lärm Werbung eigentlich erzeugt – bis sie plötzlich weg ist.

- Webseiten laden schneller. Ohne Werbescripte, Tracking-Pixel und Analytics-Aufrufe bauen sich Seiten messbar zügiger auf. Nicht Sekunden, aber spürbar. Besonders auf ressourcenhungrigen News-Seiten fällt das auf.

- Geräte mit auffälligem Verhalten werden sichtbar. Das ist vielleicht der spannendste Aspekt. Im Pi-hole-Dashboard sieht man für jedes Gerät im Netzwerk, wie viele DNS-Anfragen es stellt – und an wen. Was mich dabei am meisten überrascht hat: Das IoT-Gerät mit den bei weitem meisten Anfragen in meinem Netzwerk ist meine Ambilight-Beleuchtung am Fernseher – meine Nanoleafs. Eine Beleuchtung. Die stellt mehr Anfragen als mein Computer, als mein Handy, als mein NAS. Was hat eine Lampe so viel zu fragen? Genau das ist der Punkt: Ohne Pi-hole würde ich das nie sehen, geschweige denn hinterfragen können.

Fazit: Cyber Security von innen

Es ist wirklich erstaunlich, was man aus seinem Netzwerk noch herausholen kann – sowohl leistungsmäßig als auch in Sachen Sicherheit. Nach den anfänglichen Konfigurationsaufwänden läuft Pi-hole bei mir inzwischen stabil und wartungsarm. Wenn mal ein Dienst plötzlich nicht mehr so funktioniert wie früher, liegt es meistens daran, dass dessen DNS-Verbindungen als potenziell gefährlich eingestuft werden. Die Fehlersuche ist dann recht einfach, wenn man das Prinzip erst einmal verstanden hat.

Aber das Wichtigste ist die gesteigerte Cyber Security von innen heraus. Und das ist ein Gedanke, der mir wirklich wichtig ist: Sicherheit im Heimnetzwerk beschränkt sich nicht auf Bedrohungen, die aktiv von außen kommen. Was passiert, wenn jemand im Netzwerk – ein Gast, ein Familienmitglied, ein schlecht gesichertes IoT-Gerät – auf einen ominösen Link klickt oder sich mit einem dubiosen Dienst verbindet? Mit Pi-hole wird das bereits auf DNS-Ebene gefiltert, bevor überhaupt eine Verbindung zustande kommt.

Ein alter Raspberry Pi, ein 3D-gedrucktes Gehäuse, etwas Konfigurationsaufwand – und das Heimnetzwerk ist ein deutliches Stück sicherer und sauberer. Der Ingenieur in mir ist zufrieden.

P.S: Pi-hole war wieder so ein Open Source Projekt, bei dem ich gerne gespendet habe. Tut das auch gerne, denn nur so, können solche tollen digitalen Produkte entstehen und nachhaltig betrieben werden.

Inspiriert durch: Ben Balter – Over-Engineered Home Network for Privacy and Security